8.3 数据挖掘

数据挖掘被定义为从数据中提取隐含的、以前不知道的、有潜在作用的信息。它利用统计与可视化技术以易于理解的形式发现并表现信息。

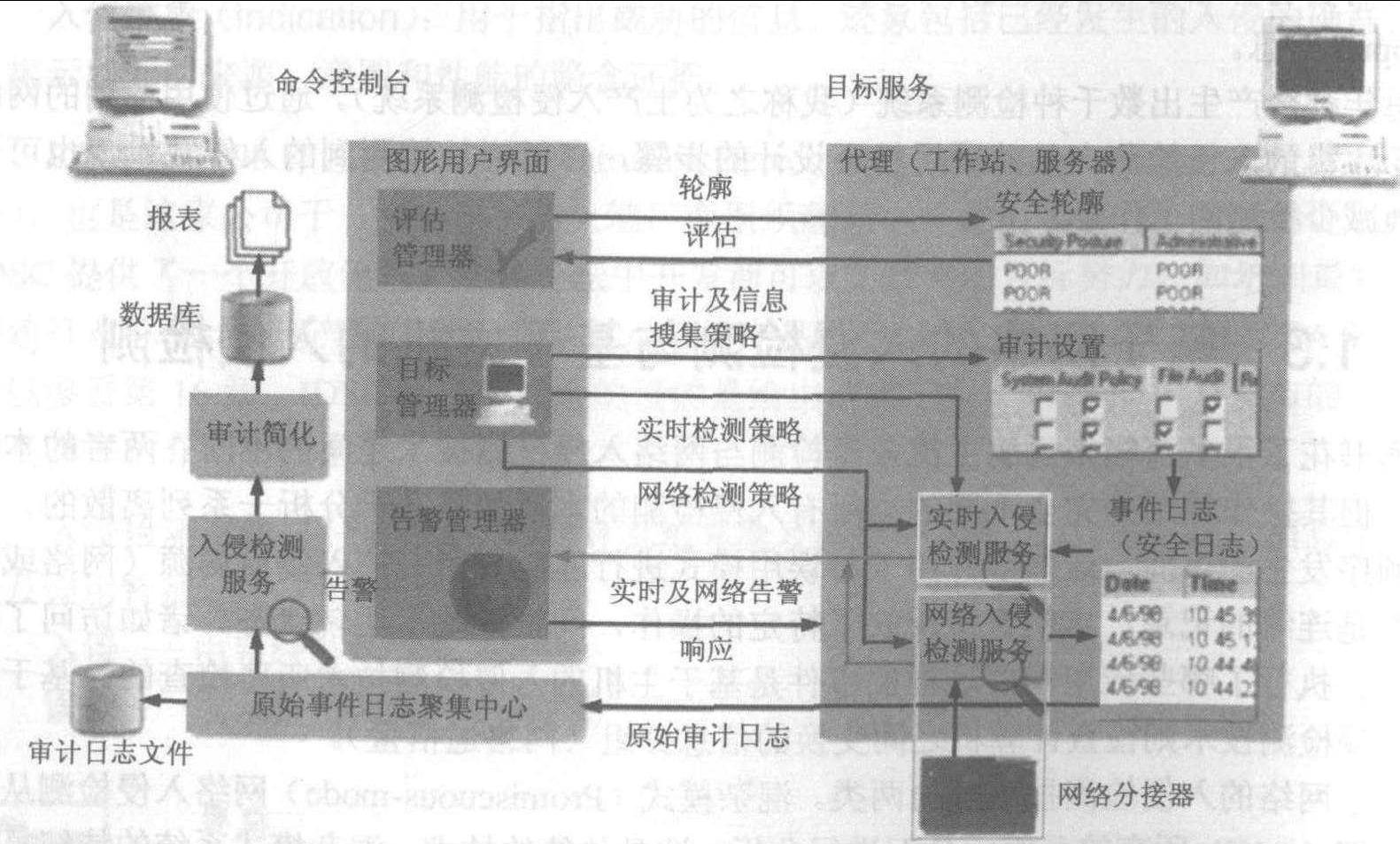

在入侵检测上下文中,数据挖掘被定义为处理大量在中央位置收集到的数据,从而查看感兴趣的模式。我特别提到感兴趣的模式而不是误用模式,这是因为行为数据辨析并不限于计算机安全。感兴趣的模式包括表示个人、团体及经营过程的行为数据。处理这些感兴趣的数据可以提供大量信息(包括重建经营过程、平衡资源负载及传统的审计)。

8.3.1 形式与格式

数据将以许多不同的形式与格式存在,所以能够处理这些不同的数据类型是重要的。下面是可能会遇到的数 ...... (共1260字) [阅读本文]>>

上一篇

上一篇